2021 G-TOP 年度极客榜

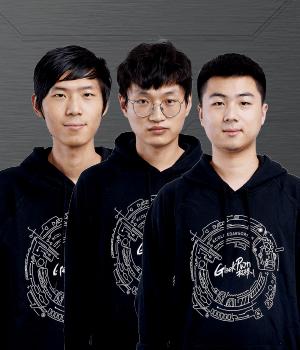

【冠军】天工实验室

“卧底”打印机

利用未知缺陷远程控制企业级打印机

杨行、冯泽君、李敏

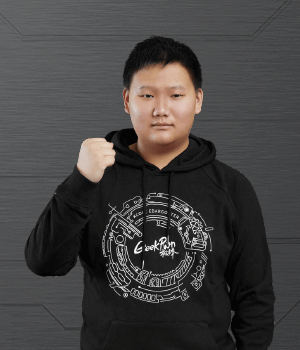

【亚军】WM_Team

AI鉴定师

利用AI技术识别虚假视频

刘泓谷、赵汉卿、王平

【季军】TSAIL

眼镜易容术

利用AI对抗技术欺骗名人识别系统

李景浩、杨啸、李连吉

2021 G-TOP 年度极客榜·卓越极客

【4】追踪信标

变身的耳机

利用未知缺陷改造蓝牙耳机实现远程定位

林修乐、戴戈、黎烨

【5】没有对象没什么不对有对象也没什么队

破防了

利用未知缺陷破解智能保险箱和加密硬盘

邓丁通、李卫思

【6】南弟

被挟持的胰岛素

利用未知缺陷近场控制智能医疗设备

曾颖涛

【7】TQL

“共享”的汽车

利用未知缺陷远程解锁智能网联汽车

于淼、孔宪梓、刘奕辰、陈迎澳、张寅

【8】武影安全实验室

失防的家

利用未知缺陷破解智能小区安防系统

罗丁、李海粟、徐良军

【9】Hatlab

失防的家

利用未知缺陷破解智能小区安防系统

钟文洁、王梓同、胡凌云

【10】Mr. Robot

暴走的机器人

利用未知缺陷远程劫持智能服务机器人

高昌盛、范鹏、郑鑫

2021 G-TOP 年度极客榜·优秀极客

成都二进制安全兴趣小分队

会窃密的文档

利用办公软件未知缺陷远程控制PC

胡可奇、蒋洪伟

就是玩

特洛伊插线板

利用未知缺陷远程劫持电力猫并控制摄像头

赵亮、魏凡、马良

SQL战队

网路迷航

利用实时操作系统未知缺陷破解路由器

肖轩淦、沈明航、令狐甲琦、谢禹翀、徐志鹏

东谐

移花接木

利用若干未知缺陷破解安卓互传协议

高杰

坚定不移

危险的“确定”

利用未知缺陷实现安卓APP授权欺骗

程为民

西独

荧屏偷袭

利用未知缺陷破解智能机顶盒

吴兴茹

2020 新基建安全大赛

【优胜奖】银基 Tiger-Team

利用汽车后装钥匙漏洞远程控制汽车

【优胜奖】无踪安全实验室

利用未知漏洞近场控制智能电表

【优胜奖】TQL(清华-奇安信联合研究中心)

利用未知漏洞远程控制停车收费系统

【优胜奖】【最佳脑洞奖】浮士德

利用未公开方法绕过常见X光安检仪检测

【优胜奖】腾讯 Blade Team

利用未知漏洞破解汽车充电桩

【优胜奖】TQL(清华-奇安信联合研究中心)

利用未知漏洞远程控制植保无人机

【展示奖】安恒海特实验室

利用设备层未知漏洞渗透LTE基站的远程攻破展示

【展示奖】【极客精神奖】吴潍浠

低成本、小型化实现自动驾驶汽车雷达干扰的改进攻破方法展示

【展示奖】远翱战队

利用未知缺陷实现对互联网基础DNS协议侧信道攻破的全新方法展示

2020 攻破挑战赛

【优胜奖】凤凰解码

利用未知漏洞远程攻破智能摄像头

【优胜奖】【最佳人气项目奖】上海交大-奇安信联队

利用远程办公系统漏洞连锁攻破多个内网设备

【优胜奖】成都二进制安全兴趣小分队

利用办公软件未知漏洞控制PC的远程APT攻破挑战

2020 CAAD - AI变脸口罩挑战赛

【第一名】动动动动弦

来自清华大学和北京大学

吴栋贤、王奕森、李彦杰、陈斌

【第二名】海棠初白

来自某互联网公司安全团队

邱伟峰、张君涛、宗志远、徐文浩

【第三名】AFMask

来自蚂蚁金服

曹佳炯、傅驰林、李慧州、李昂、李连吉

【第四名】TSAIL

来自清华大学计算机系和瑞莱智慧公司

董胤蓬、杨啸、杨定澄、萧子豪、郇兆鑫

2020 CAAD 虚假人脸AI识别大赛

【第一名】 TSAIL

来自清华大学计算机系和瑞莱智慧公司

董胤蓬、杨啸、杨定澄、萧子豪、刘世隆

【第二名】阿瓦隆

来自中国科学技术大学

赵汉卿、韦天一、王平、周文柏、卞寰宇

【第三名】万花筒写轮眼

来自高校和互联网公司

吴文轩、李昂、刘泓谷、翁海琴、张奎

【第四名】brewery

来自北京理工大学计算机学院和广州大学人工智能与区块链研究院

孙毅、王亚潇、王鑫鑫、陈湧锋、杨碧芬

【第五名】DIF-Detection

来自中国科学院自动化研究所取证小组

樊红兴、管伟楠、张时润、耿鹏志

2020 第二届云安全大赛

【第一名】Emoji

刘炎明

【第二名】NeSE

来自中国科学院信息工程研究所

【第三名】0ops

来自上海交通大学网络空间安全、计算机相关专业

【优胜奖】r3kapig

来自五湖四海

【优胜奖】天枢 Dubhe

来自北京邮电大学

【优胜奖】Nu1L

由国内多所高校学生和互联网公司成员组成

【优胜奖】Venom

来自各大高校的联合战队

2020 少年黑客马拉松大赛加密破解挑战赛

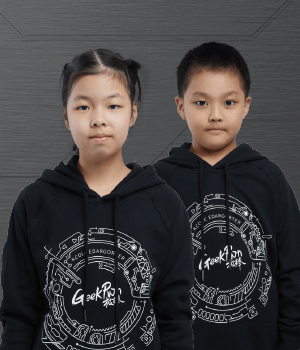

【一等奖】 二中心58Hacker小分队

何瑞、李佳蓁

【鼓励奖】Hunter队

易海波

【鼓励奖】陌上花开队

刘洋

【鼓励奖】天字零号队

张一西

【鼓励奖】银河队

冯少洵

【鼓励奖】ROBOTBABY

庞瑞淇、徐晗兮

【鼓励奖】酷奇特-奇妙子

董健、徐润杰

2020 少年黑客马拉松大赛“生活卫士”开放赛

【二等奖】陌上花开队

刘洋、唐雄

【二等奖】n3em3o

张甫宁

【优胜奖】永恒队

李皓哲

【优胜奖】Cheng的二次方

陈稼逸 、吴浩诚

【优胜奖】Sam 队

Sam

2019 SHANGHAI HALL Of FAME MEMBER

清华-奇安信联合研究中心

新型HTTPS 劫持攻击 ...

清华-奇安信联合研究中心

他们发现利用HTTPS协议的漏洞,远程篡改了HTTPS保护的网页内容。

2019 SHANGHAI WINNER & SPEAKER

腾讯安全移动安全实验室

多款主流品牌手机的漏洞利用

长亭科技

无线投屏设备的漏洞利用

Gyengtak Kim, Jeongun Baek, Sanghyuk Lee

品牌路由器的漏洞利用

安恒信息Pentes7eam

企业级网关的漏洞利用

木星安全实验室

智能音箱的漏洞利用

陈昱

多款指纹设备自动化破解演示

武影 AIoT 安全团队

手机应用程序账号认证的绕过攻击演示

清华-奇安信联合研究中心

利用互联网通用协议未知缺陷的攻击演示

木星安全实验室

主流工控设备的攻击演示

无踪安全实验室

大型园区智能系统的攻击演示

2019 CAAD CTF SHANGHAI

【第一名】TSAIL

来自清华大学 SAIL

【第二名】BioSec

来自中科院自动化所

【第三名】GWZ928

来自北京理工大学计算机学院

【第四名】GAgain

来自浙江大学城市学院

【第五名】Double*

来自广州大学计算机科学与工程学院

【第六名】创造101

来自战略支援部队信息工程大学人工智能教研室

2019 ADVERSARIAL PATCH COMPETITION

【第一名】TSAIL

来自清华大学 SAIL

【第二名】Hiding Cat

来自腾讯安全平台部

【第三名】NISLer

来自清华大学NISL实验室

2019 CLOUD SECURITY CHALLENGE

【第一名】0ops

来自上海交通大学学生社团信息网络安全协会

【第二名】复旦白泽

来自复旦大学

【第三名】r3kapig

由国内多所高校企业组成

【优胜奖】Nu1L

由国内多所高校企业组成

【优胜奖】紫荆花

来自清华大学学生网络安全技术协会

【优胜奖】AAA

来自浙江大学

2019 JUNIOR ROBOT AGENT CHALLENGE

【一等奖】KO战队

王正杰

【一等奖】猴赛雷队

凌深杰

【二等奖】石狮市石光中学@蔡一铭队

蔡一铭

【二等奖】Rachel's Great Robot

朱容嫣

【三等奖】石狮市第一中学@黄思瀚队

黄思瀚

【三等奖】WIN队

陈天泽

【优胜奖】洋帆起航队

胡忆舟、徐浩洋

【优胜奖】明日之光

姚政韬

【优胜奖】乐创队

马天城

【优胜奖】雷霆战队

武睿萤

【优胜奖】石狮市第一中学@李光灿队

李光灿

【优胜奖】碧外智创队

罗逸然、伍美沄

2018 SHANGHAI HALL Of FAME MEMBER

f1yYY@长亭科技

实现 VMware ESXi 虚拟机逃逸 ...

他赢得了“最佳技术奖”,获得奖金总计 45 万元。

T3JRC 团队

发现基础协议缺陷导致通用路由器 DNS 缓存污染 ...

获得奖金 25 万元。

f1yYY@长亭科技

他发现了两个 VMware 虚拟机系统漏洞,从一台 Linux 虚拟机内部攻击并获取了宿主机系统的最高权限,实现任意控制。

T3JRC 团队

他们发现基于互联网基础协议层的漏洞,通过全新的通用攻击方式,实现 DNS 缓存污染并劫持网站。

伏宸安全实验室团队

破解多款指纹加密 U 盘 ...

他们获得了“极客精神奖”,获得奖金总计 16 万元。

伏宸安全实验室团队

他们通过对加密 U 盘硬件层面的修改,移除原有的指纹识别模块,依据数学模型伪造指纹识别模块,读取并破解出 U 盘中的加密数据。

2018 SHANGHAI WINNER & SPEAKER

雪豹团队

“黑客屋挑战赛”获胜团队

小猪矿主团队

利用一系列智能设备漏洞,控制进行挖矿

“最佳展示奖”

AMC 团队

主流安卓手机加密相册的漏洞利用

腾讯安全移动安全实验室团队

三款智能门锁的漏洞利用

explorer_z@长亭科技

一款主流 NAS 的漏洞利用

轩辕 SRG@VARAS

两个品牌路由器的漏洞利用

李泽@看雪智能硬件小组

一款光猫的漏洞利用

Crixer&Jung

一款品牌路由器的漏洞利用

慕冬亮@京东安全

破解车载保险 IoT 设备

Proxgrind 团队

RFID 远距离挑战

杜昂昂

2018 GAN 掉马赛克趣味挑战赛

利用生成式对抗网络(GAN)技术,消除图片上的马赛克

2018 CAAD ONLINE

CAAD 在线优胜榜...

2018 CAAD CTF SHANGHAI (2018 CAAD CTF 上海)

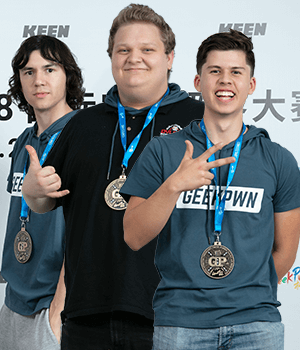

【1】IYSWIM

吴育昕 谢慈航

【2】OWLET

张志博 张汝宸

【3】TSAIL

杜超 董胤蓬 庞天宇 萧子豪

【4】BLADE

周文 陈泳君 唐梦云 郑同舟

【5】USTC-ALIBABA

董潇逸 卞寰宇 周文柏 吴岳

【6】RNG

刘嘉阳 崔灏

2018 CAAD CTF LAS VAGAS(2018 CAAD CTF 拉斯维加斯)

【1】TSAIL

杜超 董胤蓬 庞天宇 韦星星

【2】NorthWest Sec

李伟 焦小瑾 杨川 李阳 陈礼

【3】YYZZ

赵耀 赵宇哲

【4】UCNESL

Moustafa Alzantot Yash Sharma Nat Snyder Supiryo Chakraborty Mani Srivastava

【5】BLADE

侯鑫 周文 唐梦云 陈泳君

【6】JD-OMEGA

Wenbo Guo Alejandro Cuevas Zhisheng Hu Xinyu Xing

2018 DATA TRACING CHALLENGE (2018 数据追踪挑战赛)

【第一名】

EATWOLF

【第一名(并列)】

小安团队

【第三名】

CAVEMASTER

【优胜奖】

JUSTDOIT

【优胜奖】

自由在高处

【优胜奖】

清华大学 NISL

2018 ROBOT AGENT CHALLENGE(2018 机器特工挑战赛)

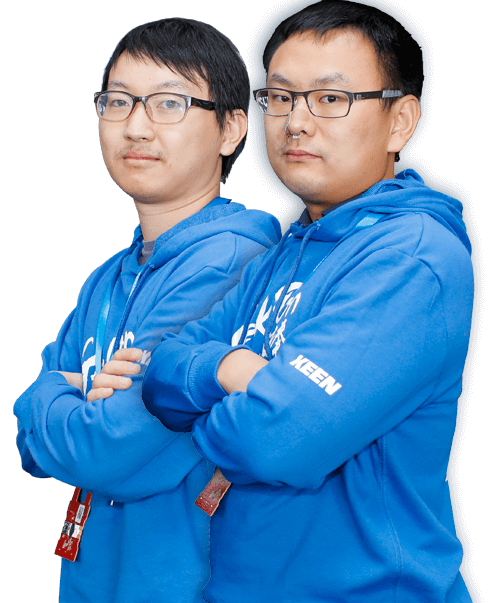

【第一名】

OP-USA

获得奖金 15.6 万元

【第二名】

阿凡达

【第三名】

玖_死_壹_生

2017 SILICON VALLEY Hall Of Fame MEMBER

李伟, 沈里, 焦晓瑾

攻破谷歌 reCAPTCHA 图像验证系统 ...

奖金 2 万美元

陈伟腾, 钱志云

新型 TCP 劫持攻击 ...

奖金 1.5 万美元

李伟, 沈里, 焦晓瑾

他们用深度神经网络打造出一个能够自动识别图像验证码的“机器人”。在短短 20 秒内,就自动识别出图像区域并通过验证。让全球使用最为广泛的“图灵测试”

陈伟腾, 钱志云

他们利用 Wi-Fi 功能导致的侧信道实现了 TCP 旁路注入,由此成功窃取了用户输入在一个非 HTTPS 加密网站上的密码,用时不超过两分钟。

2017 SILICON VALLEY SPEAKER

Alexey Kurakin

对抗式机器学习的最新研究成果

Ian Fischer

学习攻击

李博

物理世界中机器学习模型攻击的稳健性

2017 SHANGHAI Hall Of Fame MEMBER

安恒海特实验室

攻破多款汽车智能盒子 ...

获得“最酷展示奖”,奖金总计 11 万元

“清晨李唐王”团队

“AI 仿声验声攻防赛”第一名 ...

奖金总计 11 万元

安恒海特实验室

他们发现优驾、图吧、XTOOL、绿奇、ELM327 等多款汽车智能盒子存在安全漏洞,通过制作的能够用短信遥控的小盒子,黏在汽车上,就可以通过短信远程控制汽车。

“清晨李唐王”团队

他们利用机器自主合成评委提供的四段声音(包括知名游戏《王者荣耀》中妲己的配音者和智能音箱的声音片段),成功破解三个声纹验证设备。

2017 SHANGHAI WINNER

XW, Tneo, 凹凸

攻破 QNAP 网络存储 NAS

李闯, 吴世新, 周挺, 王志勇

算法模仿人类笔迹,骗过专业鉴定师

史记, 张禹

攻破 Netgear 路由器

tyy

攻破汉王人脸识别门禁系统

王启泽

攻破控客小 k 智能摄像头

秦皓, 江可航

攻破 JCG 路由器

md5_salt

攻破娱票儿电影购票软件

slipper@0ops

演示最新iPhone 8 手机越狱

曲和, 超六, 此彼

攻破一款安卓手机系统

高树鹏

演示生物特征识别破解技术

CyKor

“工控 CTF” 第一名

“神牛gogo”

“AI 仿声验声攻防赛”第二名

“SmartParrot”团队

“AI 仿声验声攻防赛”第三名

“有点意思“

“AI 仿声验声攻防赛”优胜奖

“maxmon”

“AI 仿声验声攻防赛”优胜奖

2017 Hong Kong Hall Of Fame MEMBER

George Nosenko

发现 Cisco IOS 和 Cisco IOS XE 系统漏洞 ...

获得“最佳技术奖”,奖金总计 25 万元

中国海洋大学信息安全实验室

发现十款品牌家用路由器漏洞 ...

奖金 10 万元

George Nosenko

就职于安全公司 Embedi 的俄罗斯选手 George Nosenko,他凭借利用缓冲区堆栈溢出漏洞获取了一款思科交换机最高权限,全面获得设备控制权,监控使用者信息。他扫描公网发现超过 25 万台设备受此漏洞影响,大约有800万设备可能受到影响。

中国海洋大学信息安全实验室

他们两个月内发现了网件、腾达、必联、D-Link、华硕、蚂蚁邦、JCG、艾泰、Wavlink和摩托罗拉十款品牌路由器漏洞。现场演示了通过 DNS 劫持让访问的 Google 网站跳转成其他地址,进行 DoS 攻击后让网站无法正常访问。

2017 Hong Kong WINNER

腾讯玄武实验室X兴趣小组

设计了一种新的移动安全威胁模型,Wombie Attack

获得“最佳脑洞奖”

tyy

发现四款共享单车漏洞

获得观众选出的“最佳表现奖”

谢海阔, 黄正

任意解锁果加互联网智能锁

李伟(看雪智能硬件小组)

远程控制控客智能家居产品

王欣, 徐凯翼(安恒海特实验室)

通过 root 小蚁智能摄像头,进而攻破网件路由器和米家网关

crixer

发现两款品牌家用路由器漏洞

王启泽(看雪智能硬件小组)

远程获得雄迈摄像头控制权

Cafe-team

发现 OPPO R9 手机中的漏洞

裴中煜, 刘煜堃(清华大学网络与信息安全实验室)

发现 Newifi 路由器漏洞

rainman (安恒海特实验室)

发现小米9号平衡车的安全问题

小灰灰

控制小天才儿童智能手表

2016 SHANGHAI Hall Of Fame MEMBER

Nick Stephens(Shellphish团队)

智能手机TrustZone漏洞 ...

获得“极棒技术奖”,奖金总计 35 万元

长亭科技

PS 4最新系统破解 ...

奖金 25 万元

Nick Stephens(Shellphish团队)

Nick通过构造出一个Android APP,触发漏洞,他不仅能够获得手机系统root权限,还能在TrustZone中执行任意代码。比如可以篡改指纹验证模块,任何人的指纹都可以解锁该手机。

长亭科技

他们在最新的PS 4系统中,通过默认浏览器打开一个选手构造的网页,触发浏览器引擎和系统内核漏洞,从而在内核态执行任意代码,引导Linux内核,在索尼的PS4上运行“超级玛丽”游戏。

Amat Cama(Shellphish团队)

发现Valve Source游戏引擎漏洞 ...

奖金 12 万元

Amat Cama(Shellphish团队)

选手远程攻击基于Valve Source游戏引擎开发的游戏玩家,利用漏洞在目标电脑中执行任意代码。在不接触对方设备,不知道对方账号信息的情况下黑掉了运行Valve Source游戏引擎的电脑。

2016 SHANGHAI WINNER & SPEAKER

GeoHot

他一直在刷新人们对“不可能”的看法

获得“极棒斗士奖”

Stephen Chavez

远程控制了自己的轮椅

获得“极棒精神奖”

Allan Cecil

游戏机被机器人“玩坏了”

获得“极棒脑洞奖”

Chris Salls、Jake Corina(Shellphish战队)

Root多款智能手机

凤凰解码(徐依林,凌振,高超,付新文,赵伟)

远程任意控制智能插座

Denis Makrushin、Vladimir Dashchenko

总结“智慧城市”之殇

付山阳(白泽安全团队)

远程入侵仿人机器人

Clarence Chio

成功“误导”机器学习系统

长亭科技

发现MTK平台漏洞

FlappyPig战队

“跨次元CTF”冠军团队

烧鸡

“机器特工挑战赛”第一名

2016 SILICON VALLEY WINNER & SPEAKER

Ian Goodfellow、Alexey Kurakin

他们发现了“机器学习算法”漏洞

Chang Liu

误导深度学习的多种实践

Tavish Vaidya

语音成为一种新的攻击手段

张煜龙

智能手表内核安全漏洞

赵延辉、孙科、欧亚

任意解锁智能旅行箱

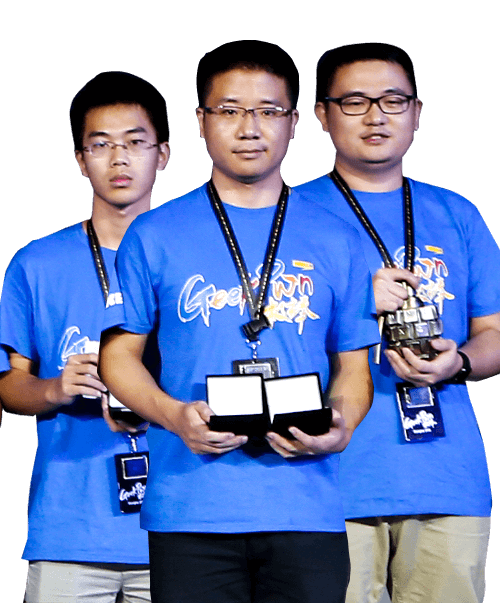

2014-2016 3-Year Retrospective Special Awards

TSRC

腾讯安全应急响应中心成员展示了五个多元化项目,为提升智能安全做出贡献 ...

极棒安全团队奖

长亭科技

团队成员主要来自清华大学,曾多次获奖并入选 GeekPwn 名人堂 ...

极棒贡献奖

TSRC项目总计

2015年上海站

riusksk——拉卡拉收款宝

郭冕——大疆PHANTOM 3无人机

zhuliang——盒子支付POS机项目

2014年北京站

郭冕(和江虎)——科技侠智能门锁

riusksk——坎坤“小K智能WiFi插座”

长亭科技

自2015年起,长亭科技累计获得GeekPwn奖金,95万元,共提交超过20款产品的漏洞。

2016年上海站

PS 4最新系统破解

基于MTK平台漏洞

2016年澳门站

九款智能路由器和一款摄像头漏洞

2015年上海站

七款摄像头和一款POS机漏洞

2016 MACAU Hall Of Fame MEMBER

长亭科技

发现并利用九款不同品牌路由器及一款智能摄像头漏洞 ...

获得澳门站最高奖金 42 万元

腾讯电脑管家网络攻防小组

发现并利用 Adobe Reader 和 Windows 内核漏洞 ...

获得澳门站“最霸技术奖”,奖金总计 20 万元

长亭科技

在2016年5月12日举办的极棒澳门站中,网络安全公司长亭科技在杨坤的带领下表现出色,团队选手一口气攻破了市面上销售10款主流品牌路由器和1款摄像头,获得本届大赛一等奖,独揽42万元奖金。

长亭科技是一支创业团队,创始人主要来自清华大学。作为安全行业中的新生力量,长亭科技的2015年10月24日GeekPwn嘉年华上出色发挥,摘得一等奖桂冠。

腾讯电脑管家网络攻防小组

腾讯电脑管家网络攻防小组成功攻破Surface Pro

4,在现场将黑客电影里面的画面变成了真实的现实:你打开一个恶意的PDF文件之后,电脑便完全被黑客控制。这个攻击利用了两个0day漏洞,能够通杀所有windows操作系统,并且已经存在15年之久。

此外,团队还摘得“最霸技术奖”的殊荣,奖金总额为20万元。

2016年,腾讯电脑管家网络攻防小组成员因在Pwn2Own比赛中成功攻破Adobe

Flash Player而获得史上首个“Master of Pwn”(破解大师)称号。

曹跃(加州大学河滨分校)

发现并利用 TCP 协议漏洞 ...

获得澳门站“最大脑洞奖”,奖金总计 15 万元

曹跃(加州大学河滨分校)

博士生曹跃在不共享链路(非中间人攻击)的情况下截取电脑与服务器的TCP链接,成功弹出一个钓鱼页面,盗走用户密码。而这个TCP协议栈的漏洞,会影响几乎全部的安卓和Linux系统。

曹跃最终获得“最大脑洞奖”的荣誉,奖金总额为15万元。

据他介绍,这个漏洞是其导师钱志云在飞机上审阅Linux内核代码时挖到的,曹跃将漏洞进行了延伸,从想法到实现团队花了半年多时间进行优化。

2016 MACAU WINNER

贾云

两款智能遥控器漏洞

NEURON信息安全团队

TP-Link路由器漏洞

凌晨网络科技

两款智能保险箱漏洞

获得澳门站“最佳展示奖”

2015 SHANGHAI Hall Of Fame MEMBER

走马, Godric, tsingfu(清华大学网络与信息安全实验室)

HTTPS系列项目 ...

获得1024嘉年华一等奖及最高奖金 46 万元

赵泽光(Team 509)

智能路由大擂台 (TP-Link、D-Link 、小米、 360) ...

获得1024嘉年华一等奖及奖金 40 万元

走马, Godric, tsingfu(清华大学网络与信息安全实验室)

走马、Godric、tsingfu三位同学参赛的项目涉及互联网安全应用的基础协议HTTPS,获得46万元大奖。他们在比赛中展示了HTTPS这一加密协议的弱点和国内重要金融服务和支付平台的安全风险,攻击者可以利用这些漏洞窃取金融系统账号或劫持网络支付。

三名同学都来自清华大学网络研究院网络与信息安全研究室,长期致力于互联网实际安全问题的研究,在网络基础设施和安全通信协议、移动互联网安全等领域取得了国内外瞩目的研究成果,在学术界和工业界都颇具影响力。

2014年首届GeekPwn嘉年华的舞台上,走马就和导师段海新一起展示过HTTPS支付问题。

赵泽光(Team 509)

凭借智能路由大擂台项目获得40万奖金的独立安全研究员赵泽光,在比赛现场同时挑战四台路由器,远程获取路由器的Root权限,并且篡改路由器DNS记录,大屏幕显示通过路由器访问的网站被劫持到了GeekPwn官网页面。

赵泽光来自著名的黑客团队Team509,他认同黑客精神归纳为三个词应该是:研究、创新、不做恶。自由、分享亦是黑客精神的体现。

长亭科技

发现并利用七款智能摄像头、一款智能路由器以及一个品牌 POS 机漏洞 ...

获得1024嘉年华一等奖及奖金 32 万元

slipper(0ops)

多款主流安卓手机root项目 ...

获得1024嘉年华二等奖,奖金 30 万元

长亭科技

长亭科技在2015年GeekPwn嘉年华的比赛中一次性攻破7款主智能摄像头、智能路由器、POS机。在得知去年的GeekPwn嘉年华报名开始的消息后,长亭科技首席安全研究员杨坤便带领团队开始准备,花了两个月的时间发现了包括联想newifi、达派POS机、多款智能摄像头的漏洞。

杨坤同样来自清华大学网络研究院网络与信息安全研究室,同时也是全国CTF冠军团队蓝莲花的队长。五年四次打入DEFCON

CTF总决赛,今年杨坤所在的b1o0ps联队在比赛中破纪录地获得第二名。

slipper(0ops)

slipper对(当时)最新安卓系统进行了Root提权。他通过在安卓手机上安装了一个普通权限的APP,利用本地提权漏洞获取系统的Root权限,同时关闭SELinux保护。在获得手机最高权限之后,APP替换了手机的开机画面。

slipper毕业于上海交通大学,先后担任知名CTF战队0ops队长、KEEN实习生、长亭科技实习生,带领团队在国内外CTF比赛中屡获佳绩。

Jackyxty, slipper(0ops)

智能路由大擂台(小米 、极路由) ...

获得1024嘉年华二等奖,奖金 15 万元

Jackyxty, slipper(0ops)

著名CTF战队0ops成员slipper和Jackyxty共同挑战多款路由器设备,他们远程获得路由器的root权限,并篡改路由器的DNS记录。攻破后,现场观众和评委都看到展示在大屏幕上的被劫持的GeekPwn网站。

来自上海交通大学的0ops战队征战于各大CTF赛场,并且战绩卓越。在全球奖金最高CTF黑客大赛——CODEGATE

2015中,他们力压国际强队,击败美国传统强队PPP获得冠军。这也是中国团队在国际CTF重量级决赛中首次获得世界冠军。今年与蓝莲花组成b1o0ps联队在EDFCON

CTF上荣获第二名。

2015 SHANGHAI WINNER

riusksk

拉卡拉收款宝

DroidSec.cn安卓安全中文站

长帝智能电烤箱

张源博士(复旦大学系统软件与安全实验室)

中国电信翼支付

郭冕

大疆PHANTOM 3无人机

zhuliang

盒子支付POS机项目

闻观行, 曹琛

微插座

cnbragon, crackerzwx

海尔SmartCare智能家居套装

无心喃呢, eaglezhang, momohc

海尔SmartCare智能家居套装

Rabbit

Parrot无人机

丁羽(3251team)

Lenovo ThinkPad X240、奇酷手机指纹验证项目

md5_salt(0ops)

多款手机APP支付、充值项目

谢君

Broadlink智能设备项目

2014 BEIJING Hall Of Fame MEMBER

金意儿

Google Nest Learning Thermostat ...

vlk

TP-Link 随身路由器、360安全路由器 ...

金意儿

Google Nest Learning Thermostat

vlk

TP-Link 随身路由器、360安全路由器

xin, will, kelvin

360儿童卫士2 ...

闻观行, 曹琛

Smartisan T1(锤子手机) ...

xin, will, kelvin

360儿童卫士2

闻观行, 曹琛

Smartisan T1(锤子手机)

2014 BEIJING WINNER

Amethyst, 蒸米

小米路由器、极路由、小米盒子2和3

周荣誉, 杨志刚

jawbone Up24

血色书生

极路由1S

江虎, 郭冕

科技侠智能门锁

riusksk

坎坤“小K智能WiFi插座”

Monster

小度i耳目智能摄像头